Netzwerklösungen

„Zuerst Strategien entwickeln - danach Lösungen schaffen“

Wir lösen Probleme für Sie

Leider richten viele Unternehmen die Planung ihrer Netzwerk-Infrastruktur gezielt nach dem momentanen Bedarf aus. Dies führt bei früher oder später kommenden Erweiterungen zu lückenhaften und unvollständigen Netzen. In der Regel ensteht dadurch im Laufe der Zeit ein unüberschaubares Netzwerk.

Frühzeitig und Schnell

Mit durchdachter, vorausschauender und strukturierter Planung werden von uns künftige Anforderungen kostengünstig und mit angemessenen Zeitaufwand erfüllt. Dadurch werden teure Fehlinstallationen und nachträgliche Erweiterungen vermieden.

Technik und Qualität gehört bei uns zusammen

- ESX-Systeme mit hochwertigen Supermicro- und LSI-Komponenten

- Storage-Systeme mit HP Lefthand (z. B. HP StoreVirtual 4000 - Serie) oder OpenE Storage Software

- Hochwertige Firewall-Systeme mit Sophos werden von unseren zertifizierten Mitarbeitern installiert und konfiguriert

- Backuplösungen mittels Veeam und Acronis

- Email-Systeme mit MS Exchange oder auf Wunsch mit abgesicherten Linux-Systeme

- Ausnahmslos erstklassige Komponenten von nahmhaften Herstellern (Asus, Intel, Western Digital oder Kingston - um nur einige zu nennen) werden von uns getestet und verwendet

- Monitoring Systeme mit neustem Standard (CheckMK basierend auf Nagios/Icinga)

- Netzwerkausbau mit langhaltigen und hochqualitativen Komponenten (z. B. Switches von HP oder 3COM)

- und vieles mehr

Als IT - Systemhaus in Burgau (Landkreis Günzburg - zwischen Ulm und Augsburg - Bayern) ergänzt ETC sein Produkt- und Lösungsportfolio durch ein umfangreiches

Hard- und Software-Know-how, sowie ein abgestimmtes Portfolio an Dienstleistungen wie

Installations- und Vor-Ort-Service, Support, individuelle Beratung, Fehlerbehebung, Zertifizierungen, Projektpartnerschaften.

Wir erreichen dies durch partnerschaftliches Handeln im Team mit unseren Kunden, Mitarbeitern und Lieferanten.

Zuverlässige Qualität hinsichtlich Innovationen, Individualität, Termintreue und intensiver

Kommunikation untereinander bilden die Grundlage unserer konsequenten Spezialisierung.

Sie sparen Geld und wir verdienen Ihr Vertrauen!

Storage Systeme (SAN)

In den meisten heutigen Unternehmen existiert ein Single-Point-of-Failure im Bereich Datenspeicher.

Um dies zu verhindern, setzt man auf redundante Cluster-Systeme.

(Hier: HP Lefthand-Betriebssystem)

Kostengünstiger Speicher für eine virtualisierte Infrastruktur, welcher einfach zu verwalten ist,

das fortlaufende Datenwachstum unterstützt und einen ununterbrochenen Geschäftsbetrieb sicherstellt.

Anpassung und schnelle Reaktion auf sich ändernde Anforderungen: Für die Speicherskalierung werden einfach Knoten zum Cluster hinzugefügt.

Der Speicher wächst damit reibungslos und ohne Betriebsunterbrechung mit Ihrem Unternehmen.

Netzwerk-RAID-Technologie fasst alle Ressourcen und Kapazität in einem einzigen Speicherpool zusammen, sodass die gesamte verfügbare Kapazität und

Leistung für jeden Datenträger im Cluster zur Verfügung steht, damit alle Cluster zur Leistung beitragen: CPUs, RAID-Controller, NICs, Cache-Speicher

und Spindeln.

Darüber hinaus schützt und verteilt die Netzwerk-RAID-Funktion mehrere Datenkopien in einem Speicher-Cluster. Dadurch werden Single Points of Failure entfernt.

Redundanz wird auf Volumenbasis verwaltet, um die Speicherauslastung zu verbessern und den Schutz dieser Daten an die Anforderungen der Anwendung anzupassen.

Jetzt können mit iSCSI und optionaler Glasfaserkanal-Konnektivität gemischte Protokollumgebungen von einer einzigen flexiblen Speicherlösung für alle Standorte

profitieren. Bereit für die Zukunft - von einem Protokoll zum anderen wechseln, ohne den Speicher neu einzurichten oder zu verschieben.

Mit der bewährten hohen Verfügbarkeit von 99,999 Prozent (Daten aus der wöchentlichen Qualitätsprüfung für HP Storage, August 2012) und der Zuverlässigkeit der

Speicher-Cluster können mehrere gleichzeitige Ausfälle überbrückt werden.

Herausragende Data High Availability und Disaster Recovery

Monitoring eines Netzwerkes

Das CheckMK System ist eine umfassende Monitoring-Lösung in der IT. Durch dieses System ist eine professionelle Überwachung

von Anwendungen, Betriebssystemen, Hardware, Netzwerk und Rechenzentren möglich. Durch dieses System ist eine automatische und zuverlässige Aufnahme weiterer zu

überwachenden Komponenten möglich - selbst bei täglichen Änderungen im Rechenzentrum. Alle Richtlinien sind auf einen Blick nachvollziehbar.

Es werden von Haus aus über 600 Check-PlugIns zu Verfügung gestellt, welche alle wichtigen Bereiche abdecken -

von der Überwachung von Betriebssystemen und/oder Anwendungen, über Netzwerkgeräte, Appliances und Storage-Komponenten, bis hin zu Umgebungssensoren und exotischen Geräten.

All diese Plugins unterstützen die automatische Service-Erkennung. Über das Webinterface von Check_MK können die Prüfungen direkt parametriert werden -

ohne Umwege über eine Kommandozeile. Dies spart uns Zeit und Ihnen Geld!

Beispielbild

In der Praxis existieren Systeme mit mehr als 30.000 überwachten Hosts. Die eigenen Agenten von Check_MK sind auf höchste Sicherheit getrimmt und lesen grundsätzlich keine Daten vom Netzwerk.

Sicherheit in Ihrem Netzwerk

Ein weiteres großes Thema ist die Sicherheit in Ihrem Unternehmen. Unser Systemhaus in Burgau (Landkreis Günzburg - zwischen Ulm und Augsburg - Bayern) kooperiert mit nahmhaften Herstellern von zuverlässigen Firewalls und Virensoftwarepaketen.

Unsere Lösungen bieten mehr als Sicherheit

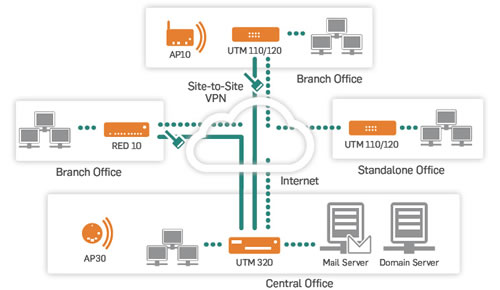

Sie haben mehrere Standorte und wollen diese miteinander verbinden. Sie möchten zudem Ihre Daten schützen und gleichzeitig verschiedene Zugriffe zwischen den Standorten ermöglichen (Stichwort: Site-to-Site VPN). Sie haben Mitarbeiter, welche im Außendienst auch auf firmeninterne Daten zugreifen müssen (Stichwort: Remote Access oder Client-to-site VPN). Mit unseren UTM-Lösungen ("Unified Threat Management") werden sie in allen Bereichen effizienter und produktiver arbeiten.

Bild: Beispiel für Konfiguration mit Außenstellen (Branch Offices)

Hier ein kleiner Auszug aus den Möglichkeiten unserer angebotenen UTMs:

- Standard-Netzwerk Stateful-Firewall-Funktionen

- Remote Access und Site-to-Site Virtual Private Network (VPN) Unterstützung

- Web-Security-Gateway-Funktionalität (Anti-Malware, E-Mail-Filterung, URL und Content-Filter)

- Network Intrusion Prevention konzentrierte sich auf Sperrung Angriffe auf ungepatchte Windows-PCs und Servern (Intrusion Prevention and Detection)

- Vollständiger Schutz von Endgeräten

- Anwendungssteuerung und Load-Balancing

- Einheitliche Sicht auf die Sicherheitsrichtlinien einer Organisation zur Reduzierung der Verwaltungskosten und Ausfallzeiten

- Bereitstellen von Richtlinien für Web-Schutz, Firewall oder Anwendungssteuerung

- Integriertes Management von Protokolldaten

- Alle Funktionen auf allen Geräten verfügbar bedeutet, selbst Ihre kleinste Standort erhält den gleichen Schutz wie Ihre Zentrale

- Wählen Sie eine Hardware, Software oder virtuelle Appliance. Jede bietet identische Funktionen. Darunter Active/Active-Clustering, WAN Link Balancing und Active Directory-Integration

- uvm.

Unsere Empfehlung: Trend Micro Produkt zur Malwareerkennung und Sophos UTM zur Kontrolle des Datenverkehrs und Abwehr von Angriffen aus dem Internet. Am besten kombiniert mit unserer Spam- und Virenwall!

„Eine Firewall (von englischem „die Brandwand“ oder „Brandmauer“)

ist ein Sicherungssystem, das ein Rechnernetz oder einen einzelnen

Computer vor unerwünschten Netzwerkzugriffen schützt und ist weiter

gefasst auch ein Teilaspekt eines Sicherheitskonzepts.“

(Quelle: Wikipedia)

Die wichtigste Komponente: Der Kunde - Sie

Durch konsequente Spezialisierung auf die Bereiche Netzwerk, Internet, Massenspeicher, Server- und Storage-Systeme (von Entry-Level über Mid-Range bis zu High-End wie HP Lefthand), Enterprise Festplatten (SAS, S-ATA, SSD), Hostbus Adapter, RAID Controller, Fibre Channel und vieles mehr ist ETC ein zuverlässiger Ansprechpartner für unsere Kunden.

Unseren Kunden gegenüber verpflichten wir uns zu Kontinuität und Innovation. Qualität und Zuverlässigkeit bestimmen unser Handeln. Der Vertrieb von Massenspeicherprodukten sowie die individuelle Fertigung von Server- und Speichersystemen, schnelle Reaktion und technische Hotline im Anwendungs- und Kompatibilitätsbereich zählen zu unseren Stärken. Profitieren Sie von uns und somit auch von unseren Partnern.